В современном информационном обществе безопасность данных является критически важным аспектом для любой компании. Управление правами доступа — это систематический подход к ограничению и контролю доступа к информации и ресурсам компании.

Существует множество инструментов, которые помогают эффективно управлять правами доступа, настроить аутентификацию и авторизацию, а также предотвратить несанкционированный доступ и утечки данных. Однако среди такого большого выбора инструментов важно выбрать лучшее решение, которое соответствует потребностям и особенностям вашей компании.

Наша команда провела исследование и выявила 5 лучших инструментов управления правами доступа, которые помогут вам защитить конфиденциальные данные, обеспечить безопасность вашей компании и упростить процесс администрирования доступа.

Первым в списке идет Active Directory. Это наиболее популярный инструмент управления правами доступа, который предоставляет широкие возможности по управлению и мониторингу аккаунтов пользователей, групп и ролей. Он также обеспечивает высокий уровень безопасности и позволяет централизованно управлять доступом к различным ресурсам.

Второе место в нашем рейтинге занимает Access Control Lists (ACL). Это мощный инструмент, который позволяет детально настроить доступ к файлам и папкам на основе правил и разрешений. ACL позволяет управлять доступом на уровне операционной системы и предоставляет возможность определить, кто может видеть, изменять или удалить определенный файл или папку.

- Инструменты для контроля доступа и безопасности

- Ролевая модель доступа

- Многофакторная аутентификация

- Автоматическое отслеживание и логирование действий пользователей

- Инструменты для управления пользователями и группами

- Централизованное управление пользователями

- Управление группами и ролями

- Инструменты для автоматической смены прав доступа

Инструменты для контроля доступа и безопасности

В настоящее время, в условиях активного использования информационных технологий, безопасность данных стала одной из ключевых задач предприятий. Ведь утечка или несанкционированное использование конфиденциальной информации может нанести серьезный ущерб бизнесу. Для обеспечения безопасности данных компании важно иметь эффективные инструменты для контроля доступа.

Ниже представлены 5 лучших инструментов управления правами доступа, которые помогут обеспечить безопасность данных в вашей компании:

- Аудит доступа: данный инструмент позволяет регистрировать и анализировать все операции с доступом к информации, чтобы обнаружить несанкционированные действия. Он предоставляет подробную информацию о пользовательских активностях и помогает в выявлении уязвимостей в системе.

- Управление правами доступа: этот инструмент предоставляет возможность определить и контролировать права доступа пользователей к определенным ресурсам и функциям системы. Он обеспечивает гибкое управление доступом, позволяя назначать и отзывать права доступа в зависимости от роли и ответственности сотрудника.

- Мультифакторная аутентификация: данное средство безопасности использует несколько способов идентификации пользователя для проверки его подлинности. Оно требует двух или более факторов, таких как пароль, отпечаток пальца или смарт-карта, для доступа к информации. Такой подход значительно повышает безопасность системы.

- Шифрование данных: эта технология позволяет защитить информацию путем преобразования ее в непонятный для посторонних вид. Шифрование данных обеспечивает безопасный обмен информацией между пользователями и защиту хранящихся данных от несанкционированного доступа.

- Система мониторинга доступа: такой инструмент позволяет в режиме реального времени отслеживать все действия пользователей и контролировать доступ к системе. Он предупреждает о попытках несанкционированного доступа и обеспечивает быструю реакцию на возможные угрозы безопасности данных.

Выбор инструмента для контроля доступа зависит от масштабов и особенностей вашей компании. Правильно подобранный инструмент поможет защитить информацию и предотвратить угрозы безопасности данных, а также снизить риски для бизнеса.

Ролевая модель доступа

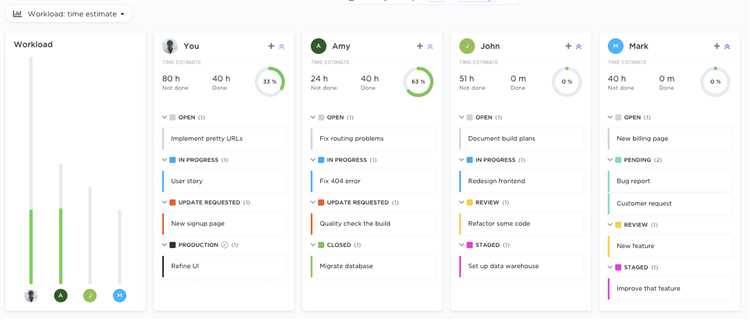

Основная идея ролевой модели доступа заключается в том, чтобы разделить пользователей на группы с общими функциональными обязанностями и предоставить каждой группе определенные права доступа. Таким образом, управление правами доступа становится более удобным и эффективным.

В рамках ролевой модели доступа определяются различные роли пользователей, такие как администраторы, менеджеры, сотрудники и клиенты. Каждая роль имеет свой набор прав доступа, который определяется администратором или системным аналитиком на основе функциональных требований и политик безопасности компании.

Преимущества использования ролевой модели доступа включают:

- Упрощение процесса управления правами доступа. Поскольку права определяются для каждой роли, а не для каждого пользователя отдельно, администраторам гораздо проще присваивать и изменять права.

- Улучшение безопасности системы. За счет четкого определения прав доступа можно избежать ситуаций, когда пользователь получает несанкционированный доступ к конфиденциальным данным или функциям системы.

- Снижение рисков ошибок и конфликтов. Все роли и права определяются заранее, что исключает возможность случайных ошибок при управлении доступом и противоречий между правами разных пользователей.

- Улучшение производительности и эффективности работы. Благодаря определению ролей и прав доступа пользователи получают только необходимый для выполнения своих задач функционал, что позволяет им работать более эффективно и без отвлечений.

- Удовлетворение требований законодательства. В некоторых областях, таких как финансовая или медицинская сфера, использование ролевой модели доступа может быть обязательным требованием для соответствия законодательству и стандартам безопасности.

В результате, ролевая модель доступа является неотъемлемым инструментом управления правами доступа во многих компаниях и учреждениях. Она позволяет повысить безопасность информационных систем, упростить управление доступом и повысить производительность пользователей.

Многофакторная аутентификация

Основные компоненты многофакторной аутентификации включают:

- Что-то, что вы знаете: например, пароль, пин-код или ответ на секретный вопрос.

- Что-то, что вы имеете: например, физическое устройство, такое как USB-ключ, смарт-карта или мобильное устройство для получения одноразового пароля.

- Что-то, что вы являетесь: использует биометрические данные, такие как отпечаток пальца или голос, для подтверждения личности.

Преимущества многофакторной аутентификации заключаются в том, что она повышает безопасность, предотвращает несанкционированный доступ и уменьшает риск утраты данных. Даже если злоумышленники украдут или узнают пароль пользователя, им все равно потребуется иметь доступ к дополнительным формам идентификации, чтобы получить полный доступ к системе или ресурсу.

Многофакторная аутентификация широко используется в различных сферах, включая банковское дело, электронную коммерцию и корпоративную среду. В реальном мире это может выглядеть так: при входе в банковское приложение пользователю может потребоваться ввести пароль, после чего на его мобильное устройство будет отправлено одноразовое SMS-сообщение с кодом подтверждения.

Многофакторная аутентификация является одним из основных инструментов управления правами доступа и существенным компонентом общей стратегии безопасности компании. Учитывая все вышеперечисленные преимущества, рекомендуется рассмотреть его внедрение в вашей организации, чтобы обеспечить дополнительные уровни безопасности и надежности при доступе к ценной информации.

Автоматическое отслеживание и логирование действий пользователей

Автоматическое отслеживание и логирование действий пользователей помогает в ряде ситуаций. Например, если произошла утечка данных, администратор может быстро определить, кто был ответственен за это и провести расследование. Также это позволяет следить за активностью пользователей и предотвращать несанкционированный доступ.

Важно выбрать инструмент управления правами доступа, который предоставляет подробные отчеты и аудит логи. Это может включать информацию о времени доступа, IP-адресе, типе действия и самом ресурсе. Предоставление такой информации облегчает контроль за безопасностью и упрощает процесс проверки соответствия регуляторным требованиям.

Наиболее эффективные инструменты управления правами доступа предлагают функциональность мониторинга в режиме реального времени. Это позволяет оперативно обнаруживать потенциальные угрозы и принимать меры для их немедленного устранения. Более того, некоторые инструменты предоставляют возможность уведомления администратора об активностях, требующих внимания.

Инструменты для управления пользователями и группами

Эффективное управление пользователями и группами важно для обеспечения безопасности и эффективного функционирования компании. Существует множество инструментов, которые помогают автоматизировать и облегчить этот процесс. Рассмотрим 5 лучших инструментов для управления пользователями и группами.

1. Active Directory

Active Directory — это инструмент от Microsoft, предназначенный для управления пользователями и группами в сетевой среде Windows. Он предоставляет централизованный доступ к ресурсам и позволяет управлять правами доступа. Active Directory обладает широким функционалом и поддерживает различные возможности, такие как групповая политика, единый вход в систему и многое другое.

2. Okta

Okta — это облачная платформа, предоставляющая возможности управления пользователями и группами. Она интегрируется с различными приложениями и системами и предоставляет централизованный доступ к ним. Okta также предлагает функции одночасового входа, а также контроля и аудита доступа, что обеспечивает безопасность и удобство в использовании.

3. OneLogin

OneLogin — это еще одна облачная платформа для управления пользователями и группами. Она предоставляет множество функций для управления и автоматизации процессов. OneLogin поддерживает интеграцию с различными системами и приложениями, что облегчает управление доступом пользователей. Интерфейс OneLogin интуитивно понятен и прост в использовании.

4. Google Cloud Identity

Google Cloud Identity — это инструмент для управления пользователями и группами в облачной среде Google. Он предоставляет возможность централизованного управления доступом к ресурсам и приложениям. Google Cloud Identity также поддерживает одночасовый вход и многофакторную аутентификацию, обеспечивая высокий уровень безопасности.

5. Azure Active Directory

Azure Active Directory — это сервис от Microsoft, предназначенный для управления пользователями и группами в облачной среде Azure. Он предоставляет возможность централизованного управления доступом к ресурсам и приложениям. Azure Active Directory также обладает функционалом одночасового входа и интегрируется с другими сервисами Azure.

Выбор инструмента для управления пользователями и группами зависит от потребностей и специфики компании. Важно выбрать тот, который предоставит необходимый функционал и будет соответствовать требованиям безопасности и удобства использования.

Централизованное управление пользователями

Централизованное управление пользователями позволяет выделять права доступа к различным ресурсам и системам на основе ролей и ответственностей сотрудников. Это позволяет точно задавать, какие операции и данные может выполнять каждый пользователь, а также ограничивать доступ к конфиденциальной информации и защищать ее от несанкционированного использования.

С помощью специальных инструментов управления правами доступа компании могут легко создавать, изменять и удалять учетные записи пользователей. Также возможно автоматическое присвоение прав доступа на основе определенных критериев, например, сотрудники определенного отдела автоматически получают доступ к определенным ресурсам.

Благодаря централизованному управлению пользователями компании могут легко контролировать активность пользователей, аудитировать операции с данными и быстро реагировать на любые нарушения безопасности. Это позволяет предотвращать утечки конфиденциальной информации, минимизировать риск хакерских атак и соблюдать требования соответствующих регулирующих органов в области безопасности данных.

Таким образом, централизованное управление пользователями является важным компонентом эффективной системы управления доступом в компании. Оно позволяет заблаговременно обнаруживать и предотвращать угрозы безопасности, повышает эффективность использования ресурсов и облегчает процессы поддержки и администрирования.

Управление группами и ролями

Группы пользователей позволяют объединять пользователей с общими задачами и целями. Каждая группа может иметь свои права доступа, отличающиеся от других групп. Например, можно создать группу «Администраторы», которая будет иметь полный доступ ко всем ресурсам системы, а также группу «Пользователи», которая будет ограничена в правах доступа.

Роли определяют уровень доступа для каждой группы. Настройка ролей позволяет определить, какие действия могут выполнять пользователи внутри своей группы. Например, в группе «Администраторы» можно назначить роль «Суперадминистратор», которая будет иметь доступ к изменению всех настроек системы, а в группе «Пользователи» можно назначить роль «Ограниченный пользователь», который будет иметь доступ только к определенным функциям.

Управление группами и ролями обычно осуществляется через специализированное программное обеспечение для управления доступом. С помощью таких инструментов администраторы могут легко создавать и редактировать группы, назначать роли и настраивать права доступа для каждой группы.

Преимущества использования системы управления группами и ролями включают:

- Более гибкий и эффективный контроль над правами доступа;

- Упрощенный процесс назначения прав;

- Улучшенную безопасность системы;

- Возможность быстро реагировать на изменения в организации;

- Удобный аудит и отслеживание действий пользователей.

| Группа | Роль | Права доступа |

|---|---|---|

| Администраторы | Суперадминистратор | Полный доступ ко всем ресурсам системы |

| Пользователи | Ограниченный пользователь | Ограниченный доступ только к определенным функциям |

В итоге, управление группами и ролями является важной составляющей эффективной системы управления правами доступа. Благодаря группам и ролям можно достичь более гибкого и надежного контроля над правами пользователей в компании.

Инструменты для автоматической смены прав доступа

Управление правами доступа играет важную роль в обеспечении безопасности и эффективности работы в компании. Однако, иногда возникает необходимость быстро и автоматически изменять права доступа для определенных пользователей или групп. В таких случаях незаменимы инструменты, способные автоматизировать этот процесс.

Вот пять лучших инструментов для автоматической смены прав доступа:

- Okta – с помощью этого инструмента можно легко автоматизировать процесс назначения и смены прав пользователей. Он предоставляет удобный интерфейс для управления доступом и интеграции с другими системами.

- Jumpcloud – этот инструмент предлагает различные функции для автоматизации управления правами доступа. Он позволяет создавать и изменять роли пользователей, устанавливать сроки действия прав и проводить аудит доступа.

- OneLogin – это решение автоматизации управления правами доступа обладает широким спектром возможностей. Оно позволяет настраивать права доступа в зависимости от роли пользователя, управлять сроками действия прав и проверять безопасность паролей.

- Centrify – данный инструмент предоставляет автоматизированное управление правами доступа с помощью централизованной платформы. Он позволяет создавать, изменять и отзывать права доступа, а также проводить аудит доступа и мигрировать с других систем.

- Atlassian Access – это решение для управления правами доступа разработано специально для продуктов Atlassian. Оно позволяет автоматизировать управление правами доступа в Jira и Confluence, настраивать права для пользователей и групп, а также вести аудит доступа и мониторинг активности.

Выбор инструмента для автоматической смены прав доступа зависит от конкретных потребностей компании и ее предпочтений. Однако, все перечисленные инструменты обладают необходимыми функциями для эффективного управления правами доступа и помогут обеспечить безопасность и комфортную работу сотрудников.